Digdash API

Ouvrir Swagger UI

Swagger UI permet de visualiser et d'interagir avec les ressources des API.

Cette interface fournit également une documentation visuelle facilitant leur utilisation.

Pour ouvrir Swagger UI, utilisez le lien suivant :

http://[serveur]:[port]/[domaine]/staticwebcontent/swagger/

dans lequel vous remplacez [serveur], [port] et [domaine] par vos informations.

Par exemple:

http://localhost:8080//ddenterpriseapi/staticwebcontent/swagger/

Vous accéderez ainsi à l'interface avec la liste des API disponibles classées par type.

S'authentifier

Afin de pouvoir interagir avec les API, vous devez vous authentifier.

- Cliquez sur le bouton Authorize en haut à droite de la page Digdash API. (Le cadenas ouvert signifie que vous n’êtes pas autorisé.)

➡ La fenêtre Available authorizations (Autorisations disponibles) s'affiche.

Deux méthodes d'autorisation sont actuellement disponibles :

BasicAuth : La méthode Basic Authentification permet de s'identifier avec le nom d'utilisateur et mot de passe du LDAP.

bearerAuth : La méthode Bearer Authentification (authentification du porteur) qui utilise des jetons de sécurité appelés jetons de porteur.

La méthode BasicAuth sera utilisée pour la première authentification. Vous pourrez alors générer un jeton de sécurité et utiliser la seconde méthode d'authentification.

Authentification via BasicAuth

- Entrez votre nom d'utilisateur et mot de passe Digdash.

- Cliquez sur le bouton Authorize puis, une fois l'authentification effectuée, sur Close.

➡ Le cadenas est à présent fermé, signifiant que vous êtes autorisé.

Création du jeton de sécurité

Nous allons créer ici le jeton de sécurité Json Web Token (JWT) :

- Allez dans la section Authentication.

- Cliquez sur POST ddenterpriseapi/api/v1/auth/jwt.

- Avant de commencer, vous pouvez visualiser un exemple de requête et en passant sur l'onglet Schema, une description des différents éléments.

- Cliquez sur Try it out en haut à droit afin de définir votre requête. Celle-ci comprend les éléments suivants :

- targetUser : (Optionnel) Indiquez le nom de l'utilisateur à emprunter. Cela ne fonctionne que si l'utilisateur utilisé pour créer le JWT dispose de l'autorisation (ACL) Admin > Autoriser l'emprunt d'identité.

S'il n'est pas renseigné, l'utilisateur utilisé par défaut est celui connecté, ce qui sera généralement le cas. - expires : (Optionnel mais recommandé) Indiquez la période de validité du JWT spécifiée sous la forme d'une période de temps au format ISO 8601 (c'est-à-dire PT5M pour 5 minutes). Pour plus d'informations, consultez https://en.wikipedia.org/wiki/ISO_8601#Durations.

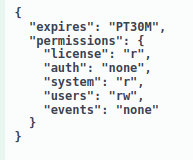

- permissions : Définissez les droits pour chaque type d'API : "none" pour aucun droit, "r" pour lecture seule, "rw" pour lecture-écriture.

Par exemple :

- targetUser : (Optionnel) Indiquez le nom de l'utilisateur à emprunter. Cela ne fonctionne que si l'utilisateur utilisé pour créer le JWT dispose de l'autorisation (ACL) Admin > Autoriser l'emprunt d'identité.

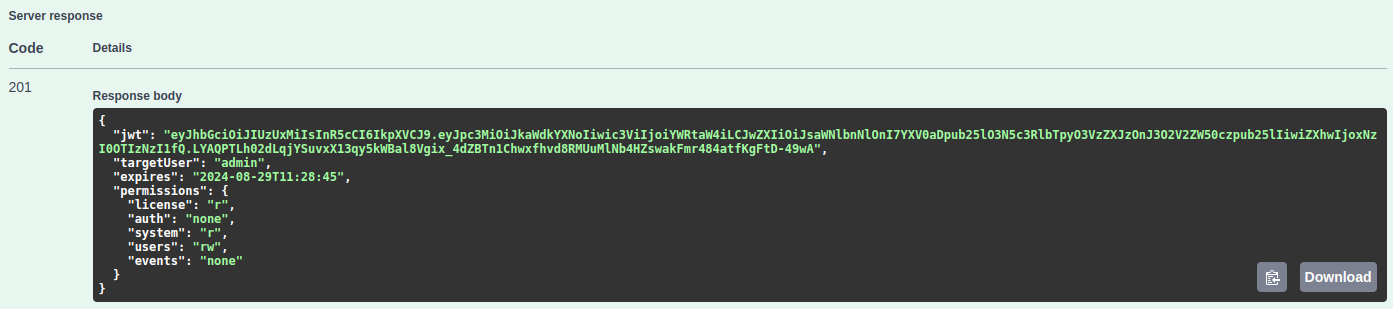

- Cliquez sur le bouton Execute pour générer le jeton (JWT).

➡ La réponse s'affiche dans la section Server response en-dessous.

- Copiez le jeton JWT.

Signature du jeton de sécurité

Une clé privée utilisée pour signer le JWT est codée en dur par défaut.

Pour des raisons de sécurité, il est vivement recommandé d'utiliser votre propre clé privée pour la signature des jetons JWT à l'aide des variables d'environnement suivantes :

- DD_JWT_SECRETKEY_PATH: cette variable permet de définir le chemin vers une clé privée RSA.

- DD_JWT_SECRETKEY: cette variable permet de définir un mot de passe personnalisé.

À noter quer la variable DD_JWT_SECRETKEY_PATH est prioritaire sur la variable DD_JWT_SECRETKEY.

La clé privée RSA peut être générée à l'aide de la commande suivante (nécessite l'outil openssl) :

La clé publique RSA peut être générée à partir de la clé privée à l'aide de la commande suivante (optionnel):

Authentification via BearerAuth

Une fois le jeton de sécurité généré, vous pouvez vous authentifier avec cette méthode :

- Cliquez sur le bouton Authorize.

- Dans le champ Value de bearerAuth (http, Bearer), collez le jeton JWT.

- Cliquez sur Authorize.